Beliebte Themen

Recht haben

Wie der Volksmund weiß, sind "Recht haben" und "Recht bekommen" zwei verschiedene Dinge. Eine Erstberatung durch einen spezialisierten Anwalt hilft, die Erfolgsaussichten besser einschätzen zu können.

Recht bekommen

Bestehen hinreichende Erfolgsaussichten, empfiehlt sich die Beauftragung eines Rechtsanwalts. Den passenden Anwalt findet man z.B. auf Online-Plattformen, die spezialiserte Rechtsanwälte empfehlen.

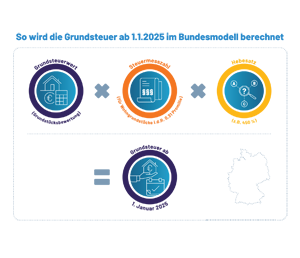

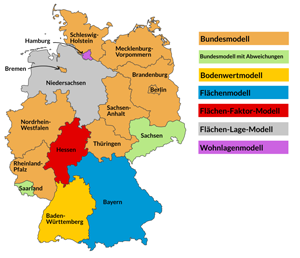

Grundsteuerreform 2025

GRUNDSTEUER.de: Informationsportal, hilreiche Tools und Rechner

Grundsteuererklärung

Hier erfahren Sie mehr zur Grundsteuererklärung sowie zu den Details einzelner Bundesländer, wie zur Grundsteuererklärung NRW

Einspruch

Wie funktioniert eigentlich ein Einspruch gegen den Grundsteuerwertbescheid oder den Grundsteuermessbescheid? Hier erfahren Sie mehr:

Grundsteuer Rechner

Wir bietet Ihnen außerdem hilfreiche Erläuterungen zur Berechnung des Grundsteuerwert, dem Grundsteuermessbetrag und Grundsteuer Hebesatz

Beliebte Hilfestellungen

Hebesatz

ERBSCHAFTSSTEUER

Jetzt bequem zur Erbschaftssteuer informieren, u.a. zu folgenden Themen:

- Höhe der Erbschaftssteuer

- Steuersatz & Freibeträgen